La ciberseguridad industrial se ha convertido en un elemento clave en las pymes industriales, y más ahora, con los acontecimientos de estas últimas semanas. Para poder hacer frente a diferentes tipos de amenazas, se pueden aplicar varias medidas, como el Blue Team por ejemplo. Además de esta medida, se pueden poner en marcha muchas otras que comentábamos en posts anteriores como:

–¿Cómo puedo conocer el ciber riesgo de mi empresa para evitar un ciberataque?

–CIBERSEGURIDAD INDUSTRIAL: 4 pasos para una red industrial cibersegura

En ambos hablábamos en detalle de estas medidas que se pueden tomar desde el ámbito de la ciberseguridad industrial para poder proteger todos los activos de las organizaciones, siendo la primera de ellas, el ser consciente de los riesgos.

Como hemos comentado, una parte importante para hacer frente a las ciberamenazas es poder prevenirlas. En este post, hablaremos de cómo los equipos de ciberseguridad defensiva, también conocidos como Blue Team, se encargan de trabajar la ciberseguridad industrial dentro de la empresa para poder detectar a tiempo estas infracciones.

¿QUÉ ES UN BLUE TEAM?

El Blue Team de una empresa es el equipo encargado proteger y defender a la organización de los ataques de manera proactiva.

Su objetivo es identificar las posibles vulnerabilidades de seguridad que pueden llegar a afectar a los diferentes dispositivos y/o sistemas de seguridad de tu empresa. Es decir, son los responsables en defender los activos de la organización.

En este caso, la diferencia entre un Red Team y un Blue Team es que, el este segundo se encargará de analizar las vulnerabilidades para, en un futuro, poder evitarlas. Además, refuerzan la seguridad y responden a amenazas que surgen de esas vulnerabilidades. En cambio, el Red Team se encarga de explotar las vulnerabilidades.

Asimismo, el Blue Team es responsable de monitorizar, detectar y reaccionar frente amenazas de seguridad que detecte. En caso de que los ciberdelicuentes consigan atacar la organización, este equipo aplicará todos los protocolos con el principal objetivo de aislar los sistemas que se hayan puesto en riesgo, y bloquear la posible escalada de ataques por la red empresarial.

¿QUÉ ACTIVIDADES REALIZA UN BLUE TEAM?

El Blue Team lleva a cabo diferentes actividades para poder hacer simulaciones de ataques. Así pueden comprobar el estado de seguridad actual de la empresa, y, además, identifican las capacidades que tienes para la detección y bloqueo de ataques o infracciones.

Su objetivo principal se basa en responder a los diferentes ataques recibidos y tomar las medidas que sean necesarias para bloquear los activos que hayan sido afectados.

Gracias a la identificación de vulnerabilidades el Blue Team permite a las empresas aplicar parches de ciberseguridad industrial, utilizando las herramientas tecnológicas necesarias para tener la capacidad de detección antes de que el ataque se lleve a cabo. Además de esto, también desarrollan prácticas y políticas de seguridad, adaptándose a las necesidades de la empresa y su estado actual frente a las ciberamenazas.

¿QUÉ HERRAMIENTAS UTILIZA UN BLUE TEAM? ¿QUÉ ES EL MITRE ATT&CK FRAMEWORK?

Si hablamos de las herramientas que utiliza, también se diferencia claramente de las herramientas utilizadas por un Red Team, o el equipo de seguridad ofensiva. En este caso, un Red Team se encargan de utilizar herramientas que les ayude a detectar y explotar vulnerabilidades. Sin embargo, el equipo defensivo utiliza herramientas especializadas en monitorizar el estado de seguridad, todos los días y a todas horas. Es decir, utilizan herramientas de detección y prevención como línea de defensa frente todo tipo de atacas para poder prevenirlos.

Para la aplicación de este tipo de herramientas en el Blue Team, nuestros compañeros de ITS by Ibermática son expertos en trabajar con las medidas más innovadoras, desarrollando técnicas de análisis y recogida de datos sobre los ataques. Gracias a ello, somos capaces de generar una forma de aprendizaje interno para poder establecer medidas y mejorar la ciberseguridad global de la organización.

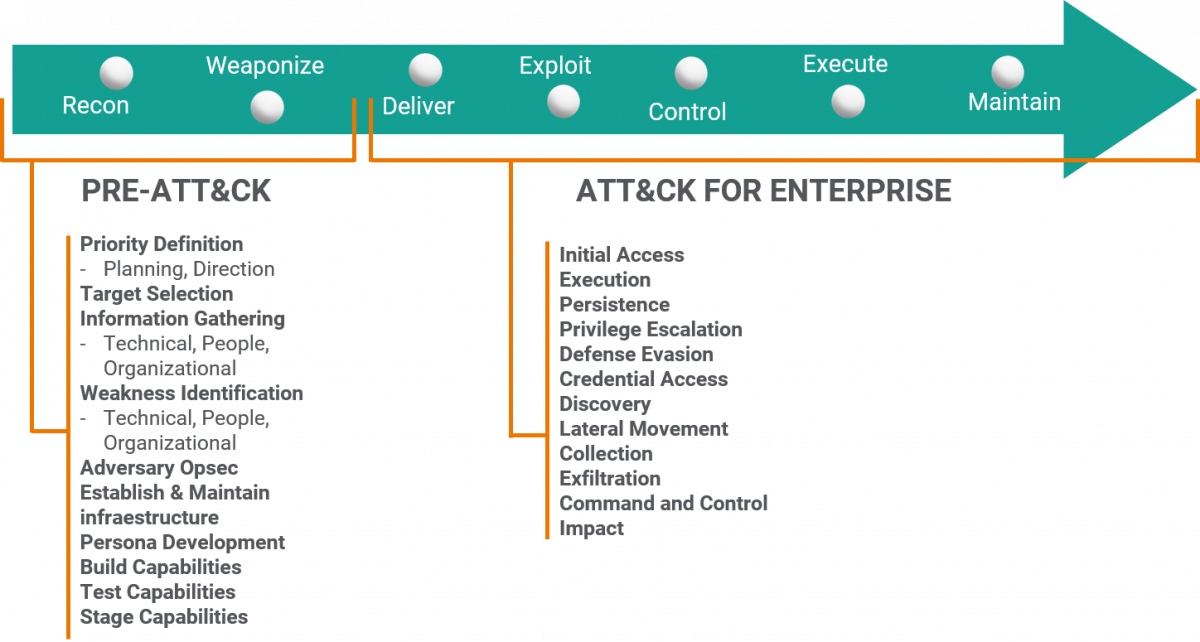

Un ejemplo de este tipo de herramientas puede ser el MITRE ATT&CK Framework, que es un modelo cuyo objetivo es documentar y rastrear las técnicas de los atacantes durante las etapas del ciberataque y así poder exfiltrar los datos.

BENEFICIOS DE INTRODUCIR EL MITRE ATT&CK FRAMEWORK EN EL BLUE TEAM

Introducir el MITRE ATT&CK Framework en un Blue Team facilita poder desestabilizar el cyber kill chain de los ciberdelincuentes. ¿Cómo? Gracias a este sistema, se identifican todos los pasos del ataque. El equipo de defensa será capaz de entender e identificar las tácticas utilizadas y adaptar ese conocimiento a la estrategia de defensa para futuros posibles ataques.

¿Quieres saber más sobre las medidas que puedes aplicar para proteger tu empresa? ¡Contacta con nosotros!